Deze wijziging is vooral relevant voor IT-beheerders, servicedesks en organisaties die werken met losse RDP-bestanden voor externe toegang, beheer of support. Gebruikers krijgen voortaan duidelijker te zien welke lokale resources een remote sessie wil gebruiken, en die rechten staan niet langer automatisch aan.

Waar veel mensen Remote Desktop vooral zien als een praktische manier om snel verbinding te maken met een server of werkplek, laat Microsoft met deze aanpassing zien dat een .rdp-bestand in de praktijk veel meer kan doen dan alleen een sessie starten. Juist daarom krijgt deze wijziging zoveel aandacht binnen IT-afdelingen.

Wat is er precies veranderd in RDP?

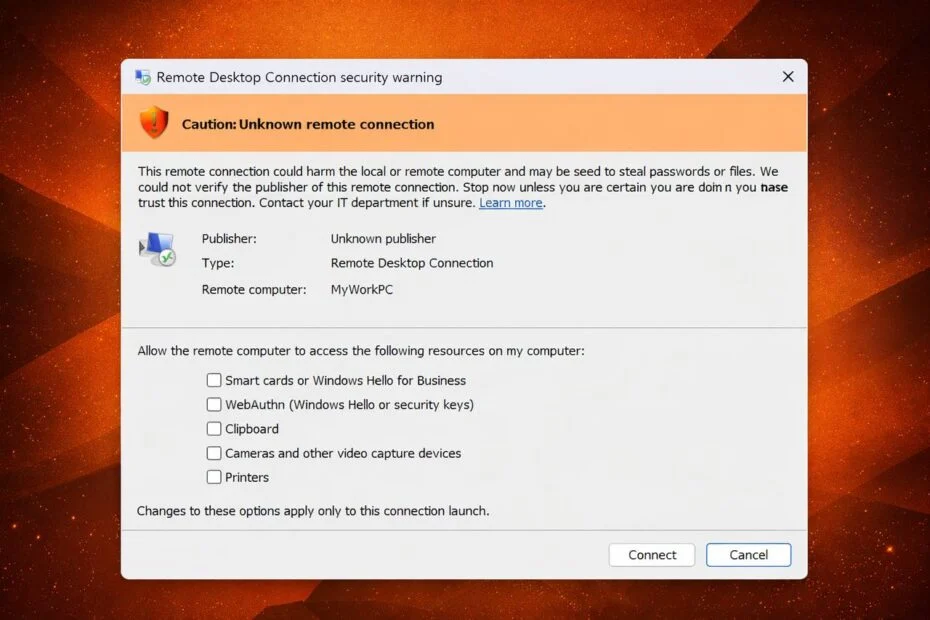

Vanaf de beveiligingsupdate van april 2026 toont Remote Desktop bij het openen van een .rdp-bestand eerst alle aangevraagde verbindingsinstellingen, voordat er daadwerkelijk verbinding wordt gemaakt. Alle aangevraagde redirections staan standaard uit en moeten nu expliciet door de gebruiker worden ingeschakeld.

Daarnaast verschijnt er een extra beveiligingswaarschuwing wanneer voor het eerst een .rdp-bestand op een apparaat wordt geopend. Daarmee wil Microsoft voorkomen dat gebruikers ongemerkt verbinding maken met een onbekend of kwaadaardig systeem waarbij lokale middelen direct worden gedeeld.

Voor veel organisaties voelt dit als een plotselinge verandering in een bekende workflow. Gebruikers die jarenlang gewend waren om een .rdp-bestand te openen en direct door te klikken, krijgen nu een extra controlemoment. Dat maakt het proces iets minder frictieloos, maar wel aanzienlijk transparanter.

Verbindingen via .rdp-bestanden staan centraal

Het belangrijkste om te begrijpen is dat deze wijziging specifiek gericht is op verbindingen die worden gestart via een .rdp-bestand. Dat bestand bevat niet alleen het adres van de remote computer, maar kan ook allerlei extra instellingen meedragen die bepalen welke lokale onderdelen van het apparaat worden gedeeld in de sessie.

Doordat Microsoft deze instellingen nu vooraf zichtbaar maakt, verandert de rol van de gebruiker. Waar voorheen bepaalde instellingen impliciet konden worden toegepast, moet nu expliciet worden gekozen welke onderdelen wel en niet gedeeld mogen worden.

Waarom voert Microsoft deze wijziging door?

Volgens Microsoft worden .rdp-bestanden steeds vaker misbruikt in phishingaanvallen. Zo’n bestand kan namelijk meer bevatten dan alleen een serveradres. Het kan ook instellingen bevatten waarmee lokale resources zoals schijven, het klembord, camera’s of authenticatiemiddelen beschikbaar worden gemaakt aan het remote systeem.

Wanneer een gebruiker zo’n bestand opent zonder precies te weten wat erin staat, kan dat ertoe leiden dat een aanvaller toegang krijgt tot gevoelige lokale data of zelfs tot authenticatiemiddelen. Met deze wijziging maakt Microsoft die risico’s zichtbaarder en wordt toestemming voortaan expliciet afgedwongen.

De gedachte daarachter is duidelijk. In veel aanvallen draait het niet alleen om het opzetten van een verbinding, maar juist om wat er daarna binnen die sessie beschikbaar is. Als lokale schijven, het klembord of beveiligde authenticatiemiddelen direct meebewegen naar een onbekend systeem, kan de impact van een ogenschijnlijk kleine fout enorm zijn.

Van gebruiksgemak naar expliciete toestemming

Microsoft kiest hiermee duidelijk voor een model waarin veiligheid zwaarder weegt dan snelheid. Waar gebruikers voorheen mogelijk nauwelijks stil stonden bij de inhoud van een .rdp-bestand, worden ze nu gedwongen om bewust te kijken naar wat er precies gevraagd wordt.

Dat past binnen een bredere trend waarin standaardinstellingen steeds vaker worden aangescherpt. Organisaties zien dat ook op andere plekken in Windows terug, bijvoorbeeld bij macro’s, onbekende bestanden en netwerktoegang. De RDP-wijziging sluit daar logisch op aan.

Hoe werken de nieuwe RDP-waarschuwingen?

De eerste keer dat een gebruiker na installatie van de update een .rdp-bestand opent, verschijnt een informatief venster. Microsoft gebruikt dit om uit te leggen wat een RDP-bestand is en welke risico’s eraan verbonden kunnen zijn.

Daarna verschijnt bij iedere bestand-gebaseerde RDP-verbinding een beveiligingsdialoog waarin het adres van de remote computer, de publisher en de aangevraagde lokale resources zichtbaar worden gemaakt. De gebruiker moet vervolgens zelf bepalen welke resources gedeeld mogen worden.

Dat betekent dat het openen van een .rdp-bestand niet langer automatisch leidt tot een volledige sessie met vooraf ingestelde resource sharing. In plaats daarvan wordt het een bewuste handeling waarbij eerst inzicht wordt gegeven in de impact van die sessie.

Een eerste waarschuwingsvenster

De eerste melding is bedoeld als educatief moment. Microsoft wil hiermee voorkomen dat gebruikers zo’n extra popup wegklikken zonder te begrijpen waarom die ineens verschijnt. Zeker in organisaties waar RDP-bestanden regelmatig via e-mail, portals of documenten worden gedeeld, is die bewustwording relevant.

Voor eindgebruikers kan deze eerste melding aanvoelen als een onverwachte onderbreking. Voor IT-beheerders is het vooral een teken dat Microsoft niet langer uitgaat van stilzwijgende acceptatie van RDP-bestandsinstellingen.

Een beveiligingsdialoog per verbinding

Na de eerste introductie blijft de echte verandering zichtbaar in de terugkerende beveiligingsdialoog. Die toont per verbinding welke instellingen in het .rdp-bestand zitten en welke lokale middelen het remote systeem wil kunnen gebruiken.

Doordat die middelen standaard uitgeschakeld zijn, moet de gebruiker zelf een keuze maken. Dat maakt het risico op onbewuste blootstelling van lokale data en functionaliteit aanzienlijk kleiner.

Welke lokale resources spelen hierbij een rol?

De grootste impact zit in redirection. Daarbij gaat het om onderdelen van het lokale apparaat die beschikbaar worden gemaakt in een remote sessie. Denk aan drives, clipboard, printers, camera’s, microfoons, smart cards en moderne authenticatiemiddelen zoals Windows Hello for Business en WebAuthn.

Vooral drive redirection en clipboard redirection zijn gevoelig. Via drive redirection kan een remote systeem mogelijk bestanden benaderen of kopiëren. Via clipboard redirection kan gevoelige informatie zoals wachtwoorden, scripts of andere gekopieerde data worden blootgesteld.

Maar ook andere vormen van redirection kunnen risico’s opleveren. Denk aan printers, USB-apparaten, camera’s en microfoons. Wat in een legitieme beheersessie handig kan zijn, kan in een onbetrouwbare sessie juist een extra aanvalsvector worden.

Waarom drive redirection gevoelig is

Wanneer lokale schijven binnen een remote sessie zichtbaar worden, ontstaat er direct een brug tussen het remote systeem en lokale data. Dat kan variëren van documenten en configuratiebestanden tot downloads, scripts en gedeelde mappen.

In een ongewenst scenario betekent dit dat een aanvaller niet alleen toegang krijgt tot een sessie, maar ook tot informatie op het apparaat zelf. Dat maakt drive redirection een van de meest gevoelige instellingen in het hele RDP-proces.

Waarom clipboard redirection risico’s geeft

Het klembord lijkt onschuldig, maar bevat in de praktijk vaak gevoelige informatie. Gebruikers kopiëren wachtwoorden uit passwordmanagers, plakken scripts in consoles of verplaatsen configuratiegegevens tussen systemen.

Wanneer clipboard sharing automatisch actief is, kan die informatie bereikbaar worden vanuit een remote sessie. Juist daarom is het logisch dat Microsoft deze instelling nu expliciet zichtbaar maakt en standaard laat uitgeschakeld.

Authenticatiemiddelen en moderne beveiliging

Ook smart cards, Windows Hello for Business en WebAuthn verdienen extra aandacht. Deze middelen zijn bedoeld om authenticatie veiliger te maken, maar kunnen in de verkeerde context juist een aantrekkelijk doelwit worden.

Als een gebruiker niet goed begrijpt vanuit welke sessie een authenticatieprompt afkomstig is, ontstaat het risico dat een vertrouwde beveiligingshandeling wordt uitgevoerd in een onbetrouwbare omgeving. Microsoft probeert dat soort verwarring met deze wijziging actief te verkleinen.

Wat verandert er niet?

Niet elke vorm van Remote Desktop verandert door deze update. Microsoft geeft aan dat de nieuwe ervaring specifiek bedoeld is voor verbindingen die worden gestart via een .rdp-bestand. Handmatig een hostnaam invoeren in de klassieke Remote Desktop Connection-client blijft buiten deze wijziging vallen.

Ook betekent dit niet automatisch dat elke RDP-verbinding onveilig is. De aanpassing is vooral bedoeld om gebruikers bewust te maken van instellingen die voorheen vaak ongemerkt actief konden zijn.

Dat onderscheid is belangrijk, omdat veel organisaties meerdere manieren gebruiken om remote verbindingen op te zetten. Niet iedere RDP-workflow krijgt dus ineens dezelfde waarschuwingen of dezelfde beperkingen te zien.

Niet alle gebruikers merken hetzelfde

In omgevingen waar gebruikers vooral handmatig verbinding maken of waar andere remote-oplossingen worden gebruikt, zal de impact beperkt zijn. In organisaties waar .rdp-bestanden een standaardonderdeel zijn van support of beheer, zal de verandering juist direct merkbaar zijn.

Daarom verschilt de impact van deze wijziging sterk per organisatie. Voor sommige teams is dit hooguit een kleine visuele verandering. Voor andere teams verandert een veelgebruikte supportworkflow fundamenteel.

Wat betekent dit voor IT-beheerders?

Voor IT-beheerders betekent deze wijziging dat de gebruikerservaring verandert op een punt waar vaak weinig uitleg over wordt gegeven. Gebruikers kunnen nieuwe meldingen zien, vragen krijgen over onbekende publishers of merken dat bijvoorbeeld clipboard of drive sharing niet meer vanzelf werkt.

Dat zal leiden tot extra vragen bij servicedesks en beheerteams, zeker in omgevingen waar veel met losse .rdp-bestanden wordt gewerkt. Tegelijk maakt deze wijziging het makkelijker om gebruikers uit te leggen welke risico’s verbonden zijn aan het openen van onbekende RDP-bestanden.

De operationele impact zit dus niet alleen in techniek, maar ook in communicatie. Een wijziging als deze leidt vrijwel altijd tot meldingen zoals: waarom zie ik deze popup, waarom werkt mijn klembord niet meer, waarom moet ik dit nu bevestigen, en is dit wel veilig.

Meer druk op servicedesk en support

Servicedesks zullen waarschijnlijk als eerste merken dat gebruikers tegen nieuwe meldingen aanlopen. Vooral wanneer interne handleidingen, screenshots of onboardingteksten nog gebaseerd zijn op de oude situatie, ontstaat verwarring.

Dat betekent dat beheerteams niet alleen naar techniek moeten kijken, maar ook naar documentatie, standaardantwoorden en supportprocessen. Juist daar kan veel onnodige ruis worden voorkomen.

Meer grip op securitybeleid

Tegelijk biedt deze wijziging ook voordelen. IT-teams krijgen een sterker verhaal richting gebruikers en management over waarom bepaalde vormen van resource sharing beperkt moeten worden. De wijziging helpt om beveiligingsprincipes tastbaar te maken in een dagelijkse handeling.

Waar beveiliging soms abstract blijft, maakt deze nieuwe RDP-flow meteen zichtbaar welke onderdelen van een apparaat gedeeld kunnen worden en waarom dat risico’s met zich meebrengt.

Wat moeten organisaties nu doen?

De eerste stap is in kaart brengen waar binnen de organisatie nog met losse .rdp-bestanden wordt gewerkt. Dat geldt bijvoorbeeld voor extern beheer, support, leveranciers, tijdelijke toegang en standaard beheertaken.

De tweede stap is kritisch kijken naar welke redirections echt nodig zijn. Niet elke RDP-sessie hoeft toegang te hebben tot lokale schijven, het klembord of authenticatiemiddelen. Hoe minder er gedeeld wordt, hoe kleiner het risico.

Daarnaast is het verstandig om documentatie, handleidingen en supportprocessen aan te passen. Gebruikers en servicedesks moeten begrijpen waarom deze meldingen verschijnen en wat zij wel of niet moeten toestaan.

Ook is dit een logisch moment om na te denken over het ondertekenen van .rdp-bestanden en het centraliseren van hoe deze bestanden worden verspreid. Hoe consistenter en betrouwbaarder die distributie is, hoe kleiner de kans op verwarring of misbruik.

Inventariseer bestaande workflows

Veel organisaties gebruiken .rdp-bestanden op meer plekken dan op het eerste gezicht zichtbaar is. Ze staan in documentatie, op fileshares, in tickets, in e-mails of in portals voor leveranciers en eindgebruikers.

Een goede inventarisatie maakt duidelijk waar de wijziging direct impact heeft. Zonder dat overzicht is het lastig om supportvragen goed op te vangen of processen gericht aan te passen.

Beperk redirections tot wat echt nodig is

Een van de belangrijkste lessen uit deze wijziging is dat gemak en veiligheid vaak botsen. Alles openzetten is eenvoudig, maar vergroot ook het aanvalsoppervlak. Door per use case te bepalen wat echt nodig is, ontstaat een veel beter evenwicht.

Voor sommige beheersessies is clipboard sharing voldoende. Voor andere sessies is zelfs dat niet nodig. Hetzelfde geldt voor drives, printers, camera’s en authenticatiemiddelen. Minder delen betekent minder risico.

Actualiseer instructies en eindgebruikerscommunicatie

Gebruikershandleidingen en interne kennisbankartikelen moeten worden bijgewerkt op basis van de nieuwe werkelijkheid. Oude screenshots en instructies zorgen anders voor extra verwarring op het moment dat gebruikers geconfronteerd worden met een nieuwe beveiligingsdialoog.

Ook korte uitlegteksten naar eindgebruikers kunnen veel verschil maken. Wanneer mensen vooraf weten waarom een nieuwe melding verschijnt, neemt de kans af dat ze uit onzekerheid verkeerde keuzes maken of direct support inschakelen.

Is er een tijdelijke workaround?

In sommige omgevingen wordt gezocht naar een tijdelijke workaround om de oude ervaring terug te krijgen. Dat kan op korte termijn helpen om supportdruk te verlagen, maar het lost het onderliggende beveiligingsvraagstuk niet op.

Voor de lange termijn is het verstandiger om gebruikers te laten wennen aan de nieuwe beveiligingsdialoog en om RDP-bestanden, processen en instructies daarop aan te passen.

Een workaround kan nuttig zijn als overbrugging tijdens een overgangsperiode, bijvoorbeeld wanneer een servicedesk nog niet is voorbereid of wanneer cruciale documentatie nog moet worden aangepast. Maar als structurele oplossing is het minder toekomstbestendig.

Waarom tijdelijk terugdraaien niet ideaal is

Elke tijdelijke versoepeling brengt het risico met zich mee dat die in de praktijk veel langer blijft bestaan dan oorspronkelijk bedoeld. Daardoor blijft een organisatie hangen in oud gedrag, terwijl de beveiligingsrisico’s juist de reden waren voor de wijziging.

Daarom is het verstandiger om een workaround hooguit te zien als korte noodmaatregel, niet als standaardbeleid. Op termijn zullen processen en gebruikers toch moeten aansluiten op de nieuwe realiteit.

Signed en unsigned .rdp-bestanden

Een belangrijk onderdeel van de nieuwe ervaring is de zichtbaarheid van de publisher. Wanneer een .rdp-bestand niet herkenbaar of niet vertrouwd is, zal dat eerder vragen oproepen bij gebruikers. Dat is precies de bedoeling van de wijziging.

Voor organisaties die veel met .rdp-bestanden werken, wordt het daarom interessanter om na te denken over een consistente en betrouwbare manier van uitgifte. Hoe duidelijker zichtbaar is waar een bestand vandaan komt, hoe kleiner de kans op twijfel of foutief gebruik.

Waarom ondertekening helpt

Digitale ondertekening maakt een .rdp-bestand niet automatisch veilig, maar helpt wel om de herkomst duidelijker te maken. Dat is vooral waardevol in omgevingen waar gebruikers regelmatig verbindingen starten vanuit interne systemen of beheertools.

Wanneer gebruikers consequent zien dat een bestand afkomstig is van een bekende en vertrouwde bron, neemt de kans af dat zij willekeurig onbekende bestanden accepteren. Dat ondersteunt zowel security als gebruiksgemak.

De bredere impact op security awareness

Deze RDP-wijziging is niet alleen technisch relevant, maar ook organisatorisch. Ze dwingt organisaties om opnieuw te kijken naar hoe gebruikers omgaan met remote toegang, vertrouwen en bestand-gebaseerde verbindingen.

Veel eindgebruikers hebben jarenlang geleerd dat een .rdp-bestand gewoon een snelkoppeling is naar een andere computer. Microsoft maakt nu expliciet zichtbaar dat het in werkelijkheid ook een pakket instellingen is met directe gevolgen voor lokale beveiliging.

Dat besef is waardevol, omdat het security awareness concreter maakt. In plaats van algemene waarschuwingen over phishing, zien gebruikers nu in een dagelijkse workflow heel direct wat de risico’s van een verkeerde keuze kunnen zijn.

Conclusie

De Microsoft RDP wijziging van april 2026 is geen cosmetische aanpassing, maar een duidelijke beveiligingsmaatregel. Microsoft wil voorkomen dat gebruikers ongemerkt lokale resources delen met een onbekend of kwaadaardig remote systeem via een .rdp-bestand.

Voor organisaties betekent dit vooral dat bestaande workflows rond RDP-bestanden opnieuw bekeken moeten worden. Wie nu investeert in duidelijke uitleg, beperkte redirections en goede beheerprocessen, voorkomt later verwarring en verbetert tegelijk de beveiliging van remote access.

De grootste winst van deze wijziging zit niet alleen in extra waarschuwingen, maar vooral in zichtbaarheid. Wat voorheen vaak impliciet of verborgen bleef, wordt nu expliciet voorgelegd. Daarmee verschuift RDP van een stille standaardhandeling naar een gecontroleerde, bewustere beveiligingsstap.

Voor IT-beheerders is dat even wennen, maar op de langere termijn is het een logische en verdedigbare stap. Zeker nu phishing, social engineering en misbruik van vertrouwde beheermechanismen steeds vaker samenkomen, is extra controle op .rdp-bestanden geen overbodige luxe.

FAQ

Geldt deze wijziging voor alle RDP-verbindingen?

Nee. De wijziging is vooral gericht op verbindingen die worden gestart via een .rdp-bestand. Handmatig een hostnaam invoeren in de klassieke Remote Desktop Connection-client valt hier niet automatisch onder.

Waarom vraagt RDP ineens om toestemming?

Omdat Microsoft vanaf de april 2026 update explicieter wil tonen welke lokale resources gedeeld worden met een remote systeem. De gebruiker moet daarom zelf bepalen welke onderdelen beschikbaar mogen zijn in de sessie.

Welke instellingen leveren het meeste risico op?

Vooral drive redirection, clipboard redirection en het delen van authenticatiemiddelen zoals smart cards of Windows Hello kunnen gevoelige risico’s opleveren. Daarmee kunnen lokale data of beveiligde functies beschikbaar worden voor een remote systeem.

Moet elke organisatie hier direct iets mee?

Ja, als er binnen de organisatie met .rdp-bestanden wordt gewerkt is het verstandig om processen, documentatie en supportvoorbereiding hierop aan te passen. Hoe eerder dat gebeurt, hoe kleiner de kans op verwarring en foutief gebruik.

Is een tijdelijke workaround verstandig?

Alleen als korte overbrugging. Voor de lange termijn is het beter om de nieuwe beveiligingsflow te accepteren en gebruikers, handleidingen en beheerprocessen daarop in te richten.