Het gaat om een zogenoemde local privilege escalation. Dat betekent dat iemand die al lokale toegang heeft tot een systeem, zijn rechten mogelijk kan verhogen naar rootniveau.

Voor organisaties die Linux servers, Kubernetes clusters, CI/CD runners of gedeelde ontwikkelomgevingen gebruiken, is dit een kwetsbaarheid om serieus te nemen. Niet omdat deze kwetsbaarheid op zichzelf direct vanaf internet misbruikt kan worden, maar omdat zij een aanvaller die al beperkte toegang heeft veel meer macht kan geven binnen een systeem.

Wat is er aan de hand?

Volgens de security advisory van CERT-EU gaat het om een kwetsbaarheid in de Linux kernel met een CVSS score van 7.8. Daarmee valt de kwetsbaarheid in de categorie hoog risico.

De kwetsbaarheid zit in het onderdeel algif_aead. Dit is onderdeel van de crypto functionaliteit van de Linux kernel. Door een fout in de verwerking kan een lokale gebruiker onder bepaalde omstandigheden schrijfacties uitvoeren die uiteindelijk kunnen leiden tot rootrechten.

De kwetsbaarheid is extra relevant omdat er al publieke proof-of-concept code beschikbaar is. Dat verlaagt de drempel voor misbruik. CERT-EU adviseert daarom om maatregelen niet uit te stellen, zeker niet bij systemen waarop onbekende of minder vertrouwde workloads worden uitgevoerd.

Welke systemen lopen risico?

Volgens CERT-EU raakt de kwetsbaarheid veel gangbare Linux distributies met kernels die sinds 2017 zijn gebouwd. Onderzoekers hebben de kwetsbaarheid onder meer geverifieerd op Ubuntu, Amazon Linux, Red Hat Enterprise Linux en SUSE. Ook andere distributies kunnen geraakt worden, zoals Debian, Fedora, Arch Linux, Rocky Linux, AlmaLinux en Oracle Linux.

Canonical meldt in een eigen bericht over Copy Fail fixes voor Ubuntu dat de kwetsbaarheid alle Ubuntu releases vóór 26.04 raakt. SUSE geeft op zijn CVE pagina over CVE-2026-31431 aan dat meerdere SUSE producten getroffen zijn en beoordeelt de kwetsbaarheid als belangrijk.

Voor bedrijven is vooral de context belangrijk. Een enkele Linux server waar alleen vertrouwde beheerders toegang toe hebben, loopt minder risico dan een gedeeld platform waarop gebruikers, containers of build jobs code kunnen uitvoeren.

Waarom is dit belangrijk voor bedrijven?

Veel organisaties gebruiken Linux zonder dat dit altijd zichtbaar is voor het management. Linux draait op webservers, databaseomgevingen, cloudinstances, containerplatformen, CI/CD pipelines, monitoringservers, security appliances en embedded systemen.

De kwetsbaarheid is vooral zorgelijk in omgevingen waar meerdere gebruikers of workloads dezelfde kernel delen. Denk aan Kubernetes nodes, self-hosted GitLab runners, Jenkins agents, gedeelde ontwikkelservers en platformen waarop klantcode of externe code wordt uitgevoerd.

Als een aanvaller via een andere kwetsbaarheid beperkte toegang krijgt tot een systeem, kan Copy Fail mogelijk worden gebruikt als vervolgstap om rootrechten te verkrijgen. Daarmee kan de impact van een kleiner incident snel groter worden.

Extra aandacht voor Kubernetes en CI/CD

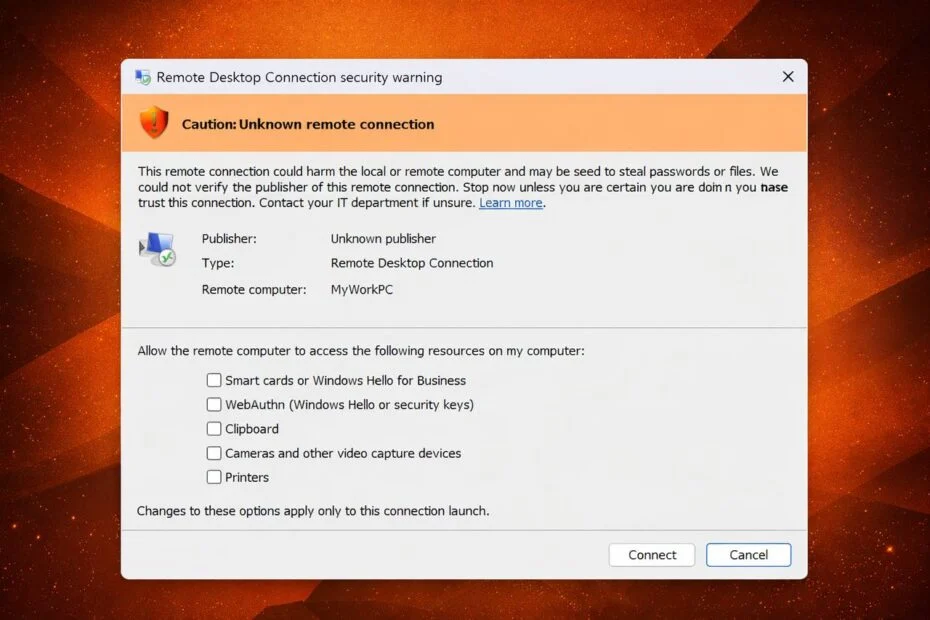

CERT-EU adviseert nadrukkelijk om Kubernetes nodes en CI/CD runners prioriteit te geven. Dat advies is logisch. In dit soort omgevingen wordt vaak automatisch code uitgevoerd, soms afkomstig uit pull requests, build jobs of tijdelijke containers.

Wanneer een container of buildproces toegang krijgt tot functionaliteit die nodig is voor misbruik, kan een kwetsbaarheid in de kernel gevolgen hebben voor de hele host. Daarom adviseert CERT-EU om naast patching ook te kijken naar hardening van containeromgevingen.

Voor containerplatformen is het verstandig om het gebruik van AF_ALG sockets te beperken via seccomp policies. Docker documenteert het gebruik van seccomp security profiles en Kubernetes biedt documentatie over het beperken van syscalls met seccomp.

Wat moeten organisaties nu doen?

De eerste stap is inventariseren waar Linux kernels draaien. Kijk niet alleen naar gewone servers, maar ook naar containerhosts, cloudinstances, buildservers, self-hosted runners, appliances en testomgevingen.

Daarna is het belangrijk om te controleren welke distributies en kernelversies in gebruik zijn. Volg de beveiligingsinformatie van de leverancier, zoals Ubuntu, Red Hat, SUSE, Debian, Amazon Linux of de cloudprovider die de omgeving levert.

Wanneer een beveiligingsupdate beschikbaar is, moet deze zo snel mogelijk worden toegepast. Omdat het om een kernelkwetsbaarheid gaat, is vaak een reboot nodig voordat de bescherming daadwerkelijk actief is.

Totdat patches beschikbaar en uitgerold zijn, adviseert CERT-EU om het kwetsbare algif_aead kernelmodule tijdelijk uit te schakelen. Organisaties moeten daarbij wel vooraf controleren of specifieke applicaties afhankelijk zijn van AF_ALG functionaliteit. In de meeste standaardomgevingen zal de impact beperkt zijn, maar uitzonderingen zijn mogelijk.

Praktische prioriteiten

Niet elk systeem hoeft met dezelfde urgentie behandeld te worden. Begin met systemen waar het risico op misbruik het grootst is.

Geef prioriteit aan Kubernetes nodes, CI/CD runners, gedeelde Linux servers, ontwikkelomgevingen, jump hosts en platformen waarop externe of minder vertrouwde code kan draaien. Daarna kunnen reguliere productieomgevingen, interne servers en werkstations worden meegenomen.

Controleer daarnaast of logging en monitoring voldoende zicht geven op onverwachte privilege escalation, verdachte processen en ongebruikelijke rootactiviteiten. Een kwetsbaarheid als deze benadrukt opnieuw dat patchmanagement, least privilege en segmentatie samen moeten werken.

Wat betekent dit voor securitybeleid?

Copy Fail laat zien dat kwetsbaarheden in de kernel een brede impact kunnen hebben. Zelfs goed beveiligde applicaties draaien uiteindelijk op een onderliggende laag. Als die laag kwetsbaar is, kan een aanvaller soms buiten de grenzen van de applicatie treden.

Voor bedrijven is dit een goed moment om het patchproces voor Linux omgevingen opnieuw te bekijken. Zijn alle Linux systemen bekend? Is duidelijk wie verantwoordelijk is voor updates? Worden containerhosts en CI/CD runners meegenomen in reguliere patchrondes? En is er een procedure voor spoedpatches?

Ook containerbeveiliging verdient aandacht. Containers zijn geen volledige veiligheidsgrens wanneer zij dezelfde kernel delen. Juist daarom zijn maatregelen zoals seccomp, minimale privileges, gescheiden runners en strikte toegangsrechten belangrijk.

Conclusie

De Copy Fail kwetsbaarheid is geen gewone softwarebug die alleen een klein onderdeel raakt. Het gaat om een kwetsbaarheid in de Linux kernel die op veel systemen aanwezig kan zijn en waarmee lokale rechten kunnen worden verhoogd naar rootniveau.

Voor organisaties is snelle actie verstandig. Breng Linux systemen in kaart, controleer de status bij leveranciers, patch zodra updates beschikbaar zijn en neem tijdelijke maatregelen voor systemen met een hoog risico. Besteed vooral aandacht aan Kubernetes, CI/CD runners en gedeelde omgevingen.

Wie nu gestructureerd handelt, verkleint de kans dat een aanvaller deze kwetsbaarheid gebruikt als opstap naar volledige controle over een systeem.

Heeft u hulp nodig bij het beoordelen van uw Linux omgeving, Kubernetes clusters of patchbeleid? Neem dan vrijblijvend contact op via info@reinventit.nl of bel 085 026 1230. Reinvent IT denkt graag met u mee over een praktische en veilige aanpak.